Подборка уязвимостей веб сайтов Криптоанализ, Виды уязвимости

Any time you share children mobile phone plan that have family?

28 augustus 202418+ Best Bitcoin & Crypto Poker Internet sites 2024: Our very own Better Selections Rated!

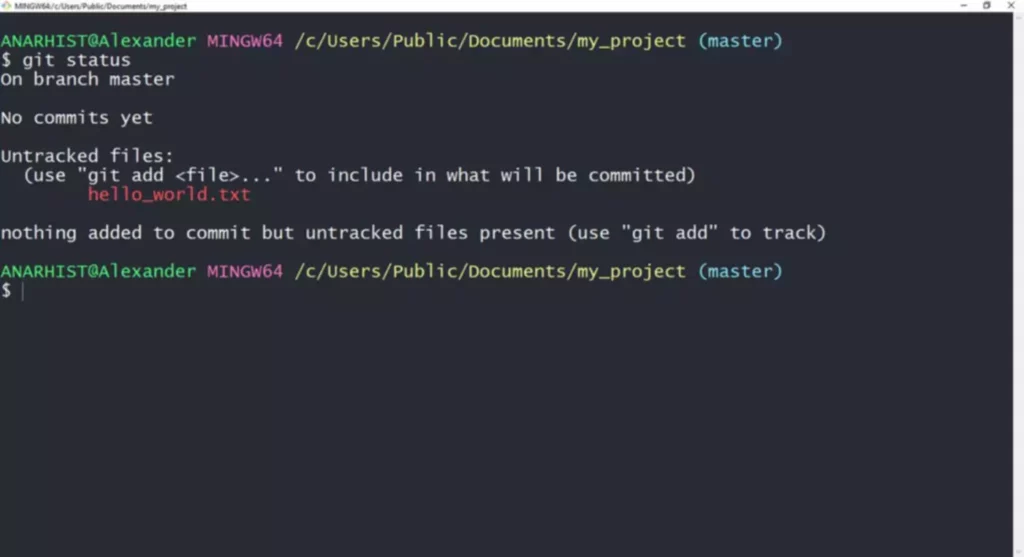

28 augustus 2024Безопасность – это непрерывный процесс, и обновление – один xss атака из наиболее важных шагов в этом процессе. XSS или Cross Site Scripting — это тип атаки, когда злоумышленник публикует специально созданный скрипт на сайте, обычно написанный на языке JavaScript. Он воспроизводится в браузере пользователя при открытии страницы сайта.

Как предотвратить DoS и DDoS-атаки на WordPress?

Она применяется для блокировки угроз во время передачи информации по протоколам HTTP и HTTPS. Такие salt-ключи используются для усиления защищенности информации, хранящейся в cookie пользователей. Количество изменений, которые вам необходимо будет внести, может различаться. Но все префиксы wp_ вы должны изменить на ваш новый префикс для нормального функционирования веб-сайта. Таким же образом можно защитить любой другой файл, просто заменив в коде «.htaccess» на название необходимого файла. Еще один простой способ, как сделать сайт WordPress безопасным — если вы предпочитаете загружать ваши файлы с помощью FTP-клиента, используйте защищенный протокол соединения к серверу SFTP.

Измените префикс таблиц базы данных 📌

Одно из лучших решений для нейтрализации атак — выбор надежного провайдера защиты. В сочетании с надежным хостингом это существенно снизить вероятность угрозы. Если веб-сайт компании часто «лежит», это может плохо сказаться не репутации. Атаки прикладного уровня (также известные как атаки уровня приложений, L6–L7) могут представлять собой либо DoS, либо DDoS-угрозы. Среди векторов атак в эту категорию входят HTTP-флуды, медленные атаки (например, Slowloris или RUDY) и атаки DNS-запросов.

Как предотвратить SQL-инъекции на WP-сайте?

Например, чтобы выяснить текущую версию вашего WordPress и много чего другого полезного для взлома веб-сайта. Установив плагин WordPress Database Backup, вы дополнительно сможете обезопасить базу данных вашего сайта. Настройки плагина позволяют установить опцию ежедневной отправки резервной копии базы данных на ваш контактный почтовый ящик. Антивирус Imunify360 установлен на всех серверах нашего виртуального хостинга. Мы выбрали именно его, потому что это комплексная платформа безопасности, которая защищает сервер и сайты от заражения. Она создана не только для WordPress, но прекрасно защищает сайты на этом движке.

Они выяснили, что самая распространенная причина утечки персональных данных – это фишинг. Злоумышленники генерируют большой объем мусорного трафика, который перегружает сервер и даже способен вывести его из строя. Сервер вынужден обрабатывать запросы, и в результате ему не хватает возможностей для взаимодействия с реальными пользователями. «Эксплуатация уязвимостей в CMS может привести к неработоспособности сайта без необходимости создавать «шторм» входящих запросов. Выявление и устранение уязвимостей заранее помогает предотвратить возможные инциденты безопасности, такие как взломы или утечки данных.

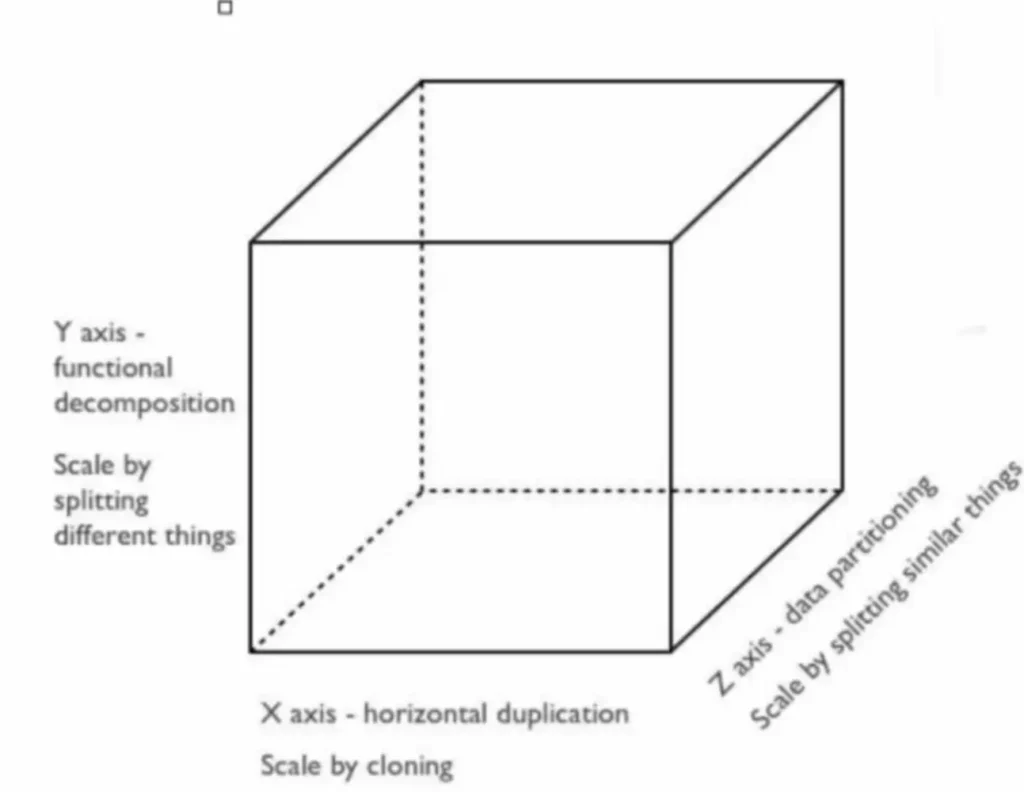

Так что если вас интересуют подобные возможности, вы можете обсудить их с нашими экспертами прямо сейчас. Давайте вместе создадим надежное и уникальное приложение для вашего бизнеса. Архитектура системы должна гарантировать, что пользователи могут получить доступ только к данным и функционалу, которые действительно необходимы им в рамках определенной приложением пользовательской роли. Важно внедрять в системе архитектуру Zero Trust, предусматривающую отказ от концепции внутреннего периметра и декларирующую отсутствие доверия к любой учетной записи или устройству, работающему с приложением. Все пользователи, устройства и запросы должны проходить дополнительную идентификацию и авторизацию в системе.

В 2016 году XSS-атака на сайт Yahoo позволила злоумышленникам заразить устройства пользователей вредоносным ПО через электронную почту. При открытии письма, которое приходило на почту пользователей, код выполнялся автоматически, без дополнительных действий со стороны пользователя. Используя эту технику, злоумышленник заставляет пользователя поверить, что страницы сгенерированны Web-сервером, а не переданы из внешнего источника.Ошибка является «детской», т. Для защиты от данного вида атак нужно лишь отказать от использования фреймов и самое главное никогда не передавать в параметрах абсолютные или локальные пути к каким-бы то ни было файлам. Как правило, злоумышленники охватывают широкий круг людей во время фишинговых атак, надеясь поймать любую жертву и получить доступ к ее личной банковской информации или хотя бы узнать пароли входа в корпоративную сеть.

С технологической точки зрения, следует провести правильную настройку клиентов электронной почты, таких как Microsoft Outlook, ведь параметры по умолчанию не являются оптимальными для безопасности. Кроме того, инструменты для сканирование сообщений от сторонних производителей могут уменьшить эффективность фишинговых атак или даже предотвратить их попадание к почтовым ящикам пользователей. Неактивные расширения могут представлять серьезную угрозу для безопасности вашего сайта. Например, вы устанавливали WooCommerce-плагины, чтобы потестировать и выбрать тот, который будете использовать. В последнее время в IT-индустрии наблюдается устойчивый рост распределенных атак типа «отказ в обслуживании» (DDoS). Несколько лет назад DDoS-атаки воспринимались как мелкие неприятности, совершаемые начинающими злоумышленниками.

На уровне приложений часто проводят смешанные атаки (SYN + TCP Connect + HTTP-flood+ UDP flood). Несмотря на то, что риски в работе интернет-магазина есть, и серьезные, некоторые предприниматели слишком легкомысленно относятся к кибербезопасности. Наш подход к проектам – это кастомная разработка, которая строится на лучших практиках и стандартах проектирования ПО.

В 1999 году появился TLS 1.0, базировавшийся на SSL 3.0, и был стандартизирован Интернет-инженерной группой (IETF). Новый протокол начал использоваться для создания защищенных соединений между клиентами и серверами в Интернете. Протоколы TLS (Transport Layer Security) — это криптографический протокол, специальные правила, которые помогают защитить конфиденциальность и безопасность пользователей всемирной сети.

- Давайте рассмотрим, что такое DDoS-атака и как защитить свой сайт от DDoS-атак.

- Особенно это актуально для интернет-магазинов, ведь кроме личных данных вроде электронной почты ваши клиенты вводят данные своих банковских карт.

- Некоторые фишинговые атаки используют XSS для создания всплывающих окон, которые происходят с уязвимого веб-сайта, но притом загружают страницу, контролируемую злоумышленниками.

- XSS (межсайтовый скриптинг) является распространенной уязвимостью в WordPress и может быть использован для получения доступа к файлам cookie пользователей, что позволяет злоумышленникам подделывать их идентификацию.

Важно выбрать правильный метод защиты от DDoS-атак для вашего бизнеса. Факторы, которые следует учитывать при принятии решения, включают размер вашего бизнеса, тип веб-сайта или сервера, а также ваш бюджет. Помните, что защита веб-сайта — это не разовая мера, а постоянный процесс. Необходимо регулярно обновлять программное обеспечение, использовать надежные пароли, внедрять протоколы безопасности и обучать персонал правилам кибергигиены. Старый как мир метод, который заключается во вторжении в запросы к базе данных MySQL. Чтобы поддерживать защиту от взлома, регулярно сканируйте код на уязвимости, тестируйте его на проникновение, делайте статический анализ кода и используйте другие инструменты для обнаружения слабых мест.

Утечка конфиденциальных данных клиентов, публикация компрометирующей информации или распространение вредоносного контента с вашего ресурса может привести к потере доверия, клиентов и даже юридических проблем. RFI (Remote File Inclusion) – атака, при которой через внешний файл злоумышленник может выполнить код или получить доступ к конфиденциальным данным на сервере. Другим полезным инструментом для предотвращения XSS является фаервол веб-приложений (WAF), который проверяет трафик и предотвращает несанкционированный вход в вашу систему из внешних сетей. Если кто-то совершит на ваш WordPres-сайт XSS-атаку, фаервол обозначит такой запрос как подозрительный и заблокирует хакеров еще до того, как они получат доступ к конфиденциальным данным.

Кроме того, XSS может позволить злоумышленникам красть файлы cookie из браузеров пользователей и получать доступ к истории посещенных страниц и конфиденциальной информации. Разумеется, большинство из подобных инцидентов можно было бы предотвратить. Тем не менее многие владельцы бизнеса отказываются от проведения комплексного аудита безопасности и поиска уязвимости веб-приложений, в результате чего несут огромные убытки. Атаки на уровне инфраструктур (L3–L4) почти всегда созданы для того, чтобы перегрузить пропускную способность сети или приложений. Векторы атак в этой категории включают UDP-флуд, SYN-флуд, атаки с усилением NTP и усилением DNS. Любое из них может быть использовано для предотвращения доступа пользователей к серверам.

Не существует решения, которое бы полностью защитило приложения от XSS. Но, если придерживаться нескольких безопасных практик для создания нескольких уровней защиты, можно сделать успешные XSS-атаки крайне маловероятными. При использовании этих атак путь исполнения программы модифицируется методом перезаписи областей памяти с помощью функций форматирования символьных переменных. Уязвимость возникает, когда пользовательские данные применяются в качестве аргументов функций форматирования строк, таких как fprintf, printf, sprintf, setproctitle, syslog и т. Д.Защита проста – не применять передаваемые данные в качестве параметров данных функций, а лучше вообще отказаться от использования этих функций в связи с их потенциальной опасностью. При использовании интернет-изданиями информации размещённой на сайте, открытая для поисковых систем гиперссылка на INNOTECHNEWS.COM обязательна.

Еще одним «хорошим способом» перестать обслуживать клиентов (и зарабатывать деньги) является попадание сайта интернет-магазина в черные списки. Такое происходит прежде всего вследствие халатного отношения к собственной безопасности. Часто злоумышленники не имеют цели навредить непосредственно интернет-магазину. Получив контроль над веб-ресурсом, они начинают его активно использовать в своих интересах — рассылке СПАМа, распространении вредоносного кода, как платформу для сканирований других ресурсов в сети интернет. В современном цифровом мире защита веб-сайта от несанкционированного доступа становится все более важной задачей для владельцев и администраторов.